آخرین پست های بخش آموزشی بلاگ

طراحی وب با پایتون و فریم ورک جنگو

...فصل سوم: آدرس دهی و URLها

فصل چهارم: فرم

فصل پنجم: اعتبارسنجی

بخش ششم: Django ORM

بخش هفتم: Class-Based Views

آموزش هک و امنیت

در حال راه اندازی...

امنیت

نکتۀ سادۀ امنیتی در برنامه نویسی وب: اعتبارسنجی سمت کاربر

ارسال شده توسط tamadonEH در پ., 12/12/2019 - 09:57سلام

بدون مقدمه: هیچ چیزی به اسم client-side validation یا اعتبارسنجی سمت کاربر وجود نداره! ممکنه بعضی از سایت ها برای این کار (اعتبارسنجی سمت کاربر) از جاوا اسکریپت و ... استفاده کنند و بهانۀ اون ها هم کاهش بار سرور یا زیبایی و کاربری سریعتر و آسانتر باشه اما مسئله اینه که این کار به راحتی قابل دور زدن و Bypassـه و کاربر ممکنه داده های مخرب را به سرور ارسال کند.

نکته اینجاست که جاواسکریپت سمت کاربر اجرا می شه و بالاخره این کاربره (یا سیستم عاملشه) که داره دیتا رو به سرور شما ارسال میکنه و بنابراین به راحتی می تونه با نرم افزارهای ساده این داده ها رو tamper یا دستکاری کنه.

نهایت کاری که میشه انجام داد اینه که...

توصیههای خانم پریسا تبریز برای افرادی که میخواهند در زمینه امنیت کار کنند

ارسال شده توسط tamadonEH در جمعه, 06/30/2017 - 00:57سلام

So, you want to work in security?

خانم «پریسا تبریز» برای کسایی که مباحث هکینگ و امنیت رو دنبال میکنند فردی کاملا شناختهشده است. خانم تبریز در حال حاضر در شرکت گوگل کار میکنه و در اون شرکت با لقب «شاهزادهی امنیت» شناخته میشه.

اخیرا مطلبی توسط ایشون منتشر شده که تجربیات خودش رو با افرادی به اشتراک گذاشته که دوست دارند در زمینهی امنیت کامپیوتر، اطلاعات، سایبر و... کار کنند.

از اونجایی که خانم تبریز در این زمینه فرد موفقیه به نظرم خیلی خوبه که تجربیات ایشون رو بخونیم.

من تقریبا به صورت آزاد این مقاله رو ترجمه کردم و سعی کردم موارد مهم رو از قلم نندازم. خیلی خوب! شروع میکنم:

هرچند وقت یکبار از افراد مشتاق، ایمیلهایی دریافت میکنم که از من میپرسند چجوری میتونم در زمینهی امنیت کار پیدا کنم؟

کلاهبرداری #1: روشی برای دزدی از هکرها-شارژ ایرانسل رایگان

ارسال شده توسط tamadonEH در س., 03/14/2017 - 01:13سلام

همیشه رسمه که هکرها از بقیه مردم کلاهبرداری میکنند. از یه طرفی هم میگن دزد که از دزد بزنه شاهدزده...

اما به نظر من کسی که اینکار رو کرده شاه هکرها نیست چون... (برای اینکه سه نقطه رو پر کنم باید اول واست بگم که چه اتفاقی افتاده و بعد خودت پرش کنی!)

چند سال پیش بود که مثل خیلی از هکرهای جویای نام، راه درست رو نمیشناختم و در فرومهای (به اصطلاح) تخصصی هکینگ سرگردون بودم و ولچرخی میکردم! تا اینکه با یک پست بسیار جذاب آشنا شدم...

عنوان اون مطلب این بود که:«هک ایرانسل: خرید شارژ ۲۰۰۰ تومنی ایرانسل با پرداخت ۱۰۰ تومان!!»

یک توصیه امنیتی ساده در خرید اینترنتی

ارسال شده توسط tamadonEH در ش., 01/28/2017 - 09:33سلام

اینکه کسی نخواد خرید اینترنتی کنه که در عمل غیرممکنه. همیشه هم که نمیشه از منزل (که مثلا سیستم عامل لینوکس داری و «شاید» امن باشه) خرید کنی.

ممکنه یهویی یه کاری پیش بیاد که بخوای از کافی نت خرید کنی یا برای ثبتنام دانشگاه مجبور شی از ویندوز استفاده کنی یا هر چیز دیگهای...

مصاحبه با یک هکر- Anonrising freesec

ارسال شده توسط tamadonEH در جمعه, 01/27/2017 - 08:39سلام

سایت Security Affairs با هکر کلاه سفیدی به نام Anonrising freesec مصاحبه کرده که بخشی از اون رو در ادامه میبینید. این مصاحبه به صورت بسیار شفاف و ساده بوده و از جنبههای سینمایی و هالیودیِ هکینگ به دوره. به همین دلیل برای کسانی که دنبال آشنایی با هکرها در دنیای واقعیاند، خوندن این مصاحبه رو پیشنهاد میکنم.

کی میشه یک نفر هم با تمدن مصاحبه کنه؟!!

پیشزمینههای فنی و زمان شروع به هکینگ:

هک رو از سال ۲۰۱۲ شروع کردم. در اون زمان علم زیادی نداشتم و صرفاً با کامپیوترها و شبکهها ور میرفتم. قسمت اصلی از دانشم مربوط به تکنیکها و زبانهای برنامهنویسی مانند پرل، PHP و پایتون میشه که هر روز تمرین میکردم و مهارتم بیشتر میشد.

دستهی بعدی مربوط به آشنایی با آسیبپذیریها و اکسپلوییتهای عمومی مثل SQL Injection، RFI و XSS میشد که در ادامه با سایر روشها هم آشنا شدم. البته مهارت زیادی هم در خصوص روشهای DDoS و DoS در لایهی 3/7 دارم.

ارزیابی مهارت خود در هکینگ به صورت قانونی و عملی

ارسال شده توسط tamadonEH در ش., 03/26/2016 - 10:42سلام

امیدوارم سال نوت مبارک باشه و در این سال کلی خوشی داشتهباشی...

یکی از خوانندههای عزیز (البته منظورم readerـه و نه singer؛ هرچند ممکنه جفتش هم باشه. من از کجا باید بدونم آخه؟) در خصوص حملهی XSS در مستندات اواسپ و مثالهای اون، سوال پرسید و اینکه چجوری میشه این حملات رو پیادهسازی کرد.

البته فکر میکنم منظور این دوست عزیزمون این بود که من بهش تارگت معرفی کنم  اما من به جاش فکر دیگهای به ذهنم رسید که هم مشکل ایشون حل بشه و هم کار غیرقانونی نکرده باشیم و همچنان به راه Ethical Hacking ادامه بدیم البته مثلا!

اما من به جاش فکر دیگهای به ذهنم رسید که هم مشکل ایشون حل بشه و هم کار غیرقانونی نکرده باشیم و همچنان به راه Ethical Hacking ادامه بدیم البته مثلا!

خوب من میخوام به این سوال به صورت کلیتر پاسخ بدم. از اینجا به بعد سعی میکنم دیگه حاشیه رو کم کنم. سوال اینه که:

من چجوری میتونم به صورت قانونی و عملی دانش خودم در هکینگ رو امتحان کنم؟

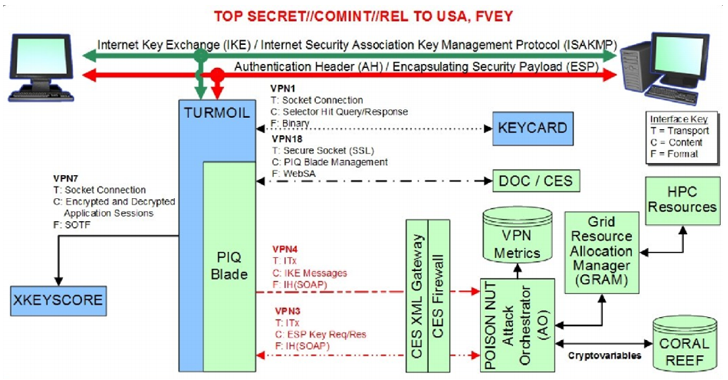

چگونه NSA میتونه تریلیونها اتصال رمزنگاریشده رو بشکنه؟!

ارسال شده توسط tamadonEH در ی., 10/25/2015 - 17:28سلام

How NSA successfully Broke Trillions of Encrypted Connections

اگر محتوای این مطالب واقعیت داشته باشه میشه گفت که فاجعه است.

بله، به نظر میرسه که این راز برملاء شده.

با تشکر از اسنودن و افشاءگریهای اون در سال ۲۰۱۳ این رو فهمیدیم که NSA این قدرت رو داره که اکثر اتصالات رمزنگاری شده رو در فضای اینترنت بشکونه.

اما چیزی که نمیدونستیم این بود که NSA واقعا چجوری اتصالات VPN یا کانالهای SSH یا HTTPS رو میشکونه و از این طریق میتونه به صدها میلیون ایمیل شخصی در سراسر جهان دسترسی پیدا کنه.

اخیرا، الکس هادرمن و نادیا هنینگر در کنفرانس ACM مقالهای رو ارائه دادند که این ارائه تا این لحظه محتملترین تئوریایه که میگه چجوری NSA این کار رو انجام میده.

باگ SQLi در Joomla 3.4.5 + وصلهی آن

ارسال شده توسط tamadonEH در جمعه, 10/23/2015 - 03:10سلام

ایام محرم رو به همه تسلیت میگم...

جوملا امروز به طور رسمی اعلام کرد که نسخهی جدید جوملا ۳٫۴٫۵ قابل دانلود و استفادهاست.

پکیجهای هستهی Joomla 3.4.5 دارای یک آسیبپذیری جدی و بسیار خطرناک بود. این آسیبپذیری از نوع تزریق SQL یا همون SQL Injection بود که در نسخهی جدید اصلاح شده.

این باگ به خودیخود در جوملا وجود داشته و نیاز به نصب و یا فعالسازی هیچ ماژول یا بستهای نیست.

نیاز به توضیح نداره که با SQLi بدون هیچ دسترسی قبلی و از راه دور میشه کنترل تمام سیستم و حتی در برخی موارد سرور رو به دست گرفت.

این آسیبپذیری در آدرس زیر و تابع ()getListQuery وجود داره:

/administrator/components/com_contenthistory/models/history.php (option=com_contenthistory&view=history)

پایان عمر الگوریتم هش SHA-1 به دلیل وجود تصادم

ارسال شده توسط tamadonEH در جمعه, 10/09/2015 - 05:03سلام

Freestart collision for full SHA-1

همونطور که میدونید در بخشی از امضای دیجیتال، چکیده یا همون digest پیام محاسبه و برای این کار از الگوریتمهای هش استفاده میشه.

فرق هشکردن با رمزنگاری اینه که وقتی پیامی رو رمز میکنیم با استفاده از کلید رمزنگاری میتونیم اون پیام رو از حالت رمز خارج کنیم اما وقتی عبارتی رو هش میکنیم نمیشه دیگه اون رو برگردوند. به تعبیر دیگه، الگوریتمهای هش برگشتپذیر نیستند.

روش SHA-1 یکی از این الگوریتمهاست که در سال ۱۹۹۵ توسط NSA طراحیشده و در حال حاضر هم به صورت گستردهای در وب مورد استفاده قرار میگیره.

این الگوریتمها زمانی کارآیی دارند که به ازای هر پیام، مقدار هش منحصر به فردی رو تولید کنند و اگر دو پیام دارای هش یکسانی باشند یعنی الگوریتم داره گند میزنه و هکر میتونه با استفاده از اون، سیستم امضای دیجیتال رو دور بزنه و خیلی کارهای خبیثانه مثل نفوذ به تراکنشهای بانکی رو انجام بده.

آسیبپذیری در WinRar: اجرای دستور از راه دور + ویدئو

ارسال شده توسط tamadonEH در پ., 10/01/2015 - 04:13سلام.

WinRar Expired Notification - OLE Remote Command Execution

بعد از مدتها بالاخره یک باگ خوب به صورت عمومی منتشر شد.

این آسیبپذیری به دلیل نمایش تبلیغات در برنامهی WinRarـه. زمانی که کاربر برنامه رو باز میکنه یک پنچره برای اخطار انقضاء باز میشه و اون رو از آدرس http://www.win-rar.com/notifier بارگذاری میکنه و به کاربر میگه برای اینکه تبلیغات حذف بشن باید برای برنامه پول بده و در واقع اون رو بخره.

با توجه به http بودن این ارتباط، میتونیم از اون برای حملهی مردی-در-میان Man-In-The-Middle) MITM) استفاده و از راه دور در سیستم قربانی کدهای مخرب رو اجرا کنیم.