آخرین پست های بخش آموزشی بلاگ

طراحی وب با پایتون و فریم ورک جنگو

...فصل سوم: آدرس دهی و URLها

فصل چهارم: فرم

فصل پنجم: اعتبارسنجی

بخش ششم: Django ORM

بخش هفتم: Class-Based Views

آموزش هک و امنیت

در حال راه اندازی...

سپتامبر 2014

چرا وبلاگ

ارسال شده توسط tamadonEH در پ., 09/11/2014 - 12:03سلام

درسته که خیلی از ما آدم ها فقط دوست داریم از نتیجه ی کار بقیه استفاده کنیم و وقتی که نوبت به خودمون می رسه یا میدون رو خالی می کنیم یا با بهونه هایی شونه از زیرش خالی می کنیم. می دونید چی می گم دیگه؟!! مثلا اون دسته از آدمها می گن، شما فلان سمینار -که هیچ سودی برای برگزار کننده هاش نداره- رو برگزار کنید و تمام خرکاری هاش هماهنگی هاش رو انجام بدید و ما هم روز برگزاری میایم و شرکت می کنیم و دست و هوراااا و ... وقتی هم بهشون میگی که شما هم یه کار کوچیکی مثل چاپ بنر رو انجام بده، هزار و یک بهونه میارند! به این می گن «استعمار جدید». استعمار گر نباشیم

حالا چی شد که اینو گفتم! در اوج ناباوری خود من تا چند وقت پیش، استعمارگر بودم! مثل آمریکا!! اما استعمارگری من به جای استعمار جدید، «استعمار نوین» بود. من یه حساب توییتر دارم که در اون، کسایی که از نظر من توییت هاشون جالبه رو فالو می کنم + یه سری وبلاگ و وب سایت هستند که همیشه بهشون سر می زنم و از مطالبشون استفاده می کنم + هر وقت به مشکلی بر می خورم اون رو گوگل می کنم تا از راه حل هایی که بقیه ارائه دادند، استفاده کنم...

لیست بهترین پادکست های فارسی به صورت گلچین

ارسال شده توسط tamadonEH در جمعه, 09/12/2014 - 04:01به نام خدا

در زیر لیست پادکست های به زبان فارسی را مشاهده می نمایید. در صورتی که شما هم پادکست، ودکست، کدکست و... به زبان فارسی تولید می کنید و یا می شناسید که در این لیست نیست، لطفا آن را به  ایمیل کنید :)

ایمیل کنید :)

لیست تحقیقات انجام شده

ارسال شده توسط tamadonEH در جمعه, 09/12/2014 - 06:19https://twitter.com/tamadonEH

https://facebook.com/tamadonEH

OWASP Persian Translation Project

My Quotes

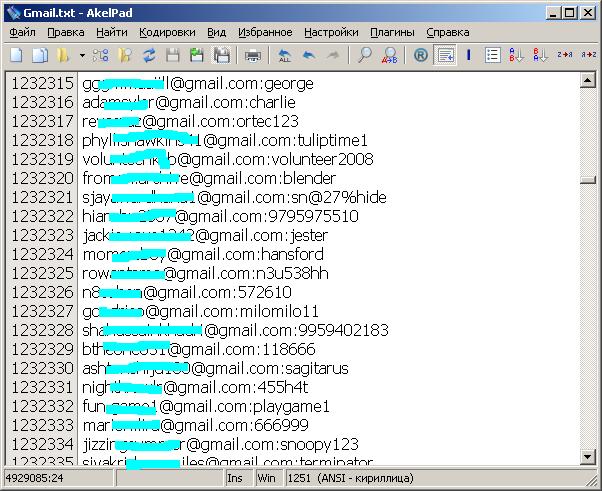

ارسال شده توسط tamadonEH در جمعه, 09/12/2014 - 07:24آیا خبر هک شدن ۵ میلیون اکانت جیمیل حقیقت داره؟

ارسال شده توسط tamadonEH در جمعه, 09/12/2014 - 18:18سلام

آپدیت اول: تنها لیستی که از پسوردها در اینترنت منتشر شده در این آدرسه و منتشر کننده اون هم خود هکره. [در این لیست، علاوه بر یوزرنیم ها تنها یک حرف از پسورد مشخص شده. حالا سوال اینه که سایت isleaked.com چه جوری داره دو حرف از پسورد رو میگه!] و هکر افشاء کننده گفته که «قصد انتشار این پسوردها و یا فروختن اونها رو نداره و نخواهد داشت» حالا راست و دروغش با خودش. اما حداقل می دونیم که «پسوردهای کامل» تا الان به صورت عمومی جایی منتشر نشده. ضمنا هکر در پاسخ یکی از کاربرا به جای واژه ی hack از leak استفاده کرده و گفته که این اطلاعات افشاء شده و این عدم استفاده از واژه ی «هک» به صورت عمدی بوده.

یکی از دوستان در ایمیلی که به من زده بود پرسیده بود که «آیا امکان داره این هک توسط روش بروت فورس صورت گرفته باشه؟». که مسلما جواب منفیه. برای ۵ میلیون حساب باید میلیارد ها آزمایش انجام بشه که عملا به اکانت دوم نرسیده، IDSهای جیمیل، حمله رو شناسایی می کنند و ...

<پایان آپدیت اول/>

برای نوشتن این مطلب کمی صبر کردم و الان که دارم می نویسمش تقریبا از چیزی که می خوام بگم، مطمئنم. اما اگر اشکالی دیدید لطفا از طریق  با خبرم کنید تا اون رو اصلاح کنم. خوب بیاید ببینیم که اصل ماجرا چی بود؟

با خبرم کنید تا اون رو اصلاح کنم. خوب بیاید ببینیم که اصل ماجرا چی بود؟

یه دفعه، این خبر همه جا پخش شد که در ۹ سپتامبر ۲۰۱۴ یعنی ۱۸ شهریور ۱۳۹۳ حدود ۵ میلیون حساب جیمیل از طرف کاربری به اسم tvskit در فروم btcsec.com افشاء شده و تنها چیزهایی که از اون داشتیم یه لیست کامل از ایمیل ها (و البته بدون پسورد) با حجم حدود ۱۰۰ مگابایت + عکس زیر بود:

و بعضی جاها گفته شد که لیست ۱۰۰ مگابایتی از ایمیل ها در ابتدا شامل پسورد ها هم میشده ولی مدیر سایت اون رو حذف کرده و لیست جدید رو قرار داده. حالا چند تا سوال مطرح میشه:

خبر آسیب پذیری روز-صفرم Symantec Endpoint Protection به وسیله گروه امنیتی offensive security از PCworld

ارسال شده توسط tamadonEH در ش., 09/13/2014 - 15:56سلام

PCWorld news: Offensive-Security video about Symantec Endpoint Protection 0day

روز سه شنبه ۲۹ جولای ۲۰۱۴ یعنی ۷ مرداد ۱۳۹۳ سه رخنه ی روز-صفرم از SEP منتشر شد که به واسطه ی آن، کاربری که لاگین کرده، می تواند سطح دسترسی خود در کامپیوتر را افزایش دهد.

Symantec Endpoint Protection چیست؟

وظیفه ای به اسم لطف کردن وجود نداره!!

ارسال شده توسط tamadonEH در ی., 09/14/2014 - 14:09وقتی لطفی رو تکرار میکنی میشه انتظار و کسی حق نداره از دیگری چنین انتظاری داشته باشه

... پس که اینطور...

سلام

الان که شروع به نوشتن این پست کردم خیلی از دست خودم عصبانی ام اما امیدوارم با خوردن این لیوان قهوه، حالم بهتر شه...

بعضی از ما، جامعه ای که در اون زندگی می کنیم رو دوست نداریم و برای خودمون یه جامعه ی بهتری تشکیل دادیم که با بودن در اون حالمون بهتر میشه. این جامعه هم کوچکتره و هم دیگه مشکلات جامعه ی بزرگ رو نداره. چون خودمون انتخابش می کنیم. بر اساس سلیقه هامون، مرام زندگی مون، دین مون، عواطف مون و...

خوب مسلما ما از جامعه ی بزرگ انتظار خاصی نداریم. یعنی جامعه ی بزرگ هر چقدر هم که بد باشه نمی تونه ما رو «خیلی» ناراحت کنه؛ اما قضیه در مورد جامعه ای که خودمون اون رو درست کردیم فرق می کنه. چون از اون «انتظار» داریم.

خوب بیاید ببینیم چارچوب این «انتظار» چیه؟ چون نمی خوام مطلب طولانی شه خودم شروع می کنم...

معرفی فیلم های سینمایی و مستندهایی برای هکرها

ارسال شده توسط tamadonEH در چهارشنبه, 09/24/2014 - 11:29سلام

معمولا کسایی که تازه وارد دنیای هکینگ میشن دوست دارند فیلم های سینمایی و مستندهایی که در مورد اون ها ساخته می شه رو تماشا کنند. در این پست سعی کردم اون هایی که از نظر خودم جالب بوده رو همراه با توضیحات بیارم. اگر به تاریخ فیلم ها دقت کنید می بینید که اکثرا قدیمی اند. حقیقت اینه که تا اونجایی که من می دونم فیلم جدیدی از هکرها -که واقعا به هکرها پرداخته باشه- ساخته نشده و محصولات جدید صرفا مستندند. فقط:

لیست فیلم ها (توضیحات به فارسی + عکس در ادامه)

وقتی که یونیکس شک زده می شود.

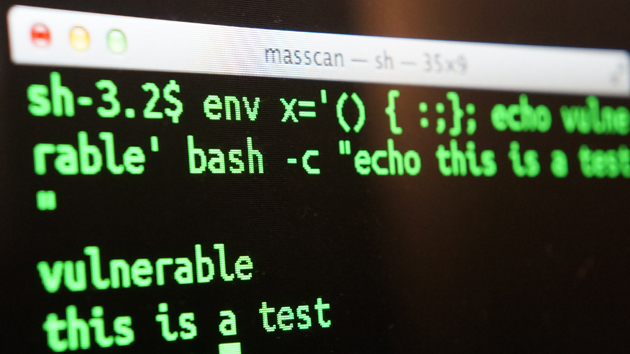

ارسال شده توسط tamadonEH در ش., 09/27/2014 - 21:39همه چیز در مورد CVE-2014-6271 یا ShellShock یا باگ بش

When Unix is shocked (Everything about CVE-2014-6271 or ShellShock or Bash Bug)

سلام

یک مقاله ای در این زمینه برای مرور نوشتم که گفتم خوبه توی وبلاگ خودم هم منتشرش کنم.

امسال، سالیه که کاربران یونیکس و به خصوص لینوکس شک زده شدند. در اوایل سال برنامه ای که قرار بود تامین کننده ی امنیت باشه، خونریزی کرد و الان هم (۲۴ سپتامبر ۲۰۱۴ یعنی ۲ مهر ۱۳۹۳) نسخه ای از Bash که عمر ۲۲ ساله داره دچار یک ضعف امنیتی وحشتناک شده. واو!

باگ Bash که بود و چه کرد؟!

بش یک مفسر است که دستورات کاربر را در محیط های یونیکسی مدیریت می کند. با استفاده از این باگ، هکر می تواند از راه دور، دستوراتی که می خواهد را در سیستم قربانی اجرا کند. اما هکر نیاز به دو دسترسی دارد. دسترسی به شل و دسترسی به متغیرهای محیطی یا Environment Variableها. این دسترسی در موارد زیر ایجاد می شود: