آخرین پست های بخش آموزشی بلاگ

طراحی وب با پایتون و فریم ورک جنگو

...فصل سوم: آدرس دهی و URLها

فصل چهارم: فرم

فصل پنجم: اعتبارسنجی

بخش ششم: Django ORM

بخش هفتم: Class-Based Views

آموزش هک و امنیت

در حال راه اندازی...

می 2015

من و مهماننوازی چوپانها

ارسال شده توسط tamadonEH در ش., 05/02/2015 - 02:24سلام

شاید خوندن این داستان، برای بعضیها عجیب بیاد و فکر کنند که دارن یک فیلم میبینند اما همه چیز واقعیه...

ساعت ۶ صبح از خواب بیدار شدم و یک صبحونهی مفصل خوردم تا خودم رو برای سفری که بهش میگم «Roadtrip» آماده کنم. توی کولهپشتی فقط مواردی که فکر میکردم واقعا به دردم میخوره رو برداشته بودم... تجربهی اینجور سفرها رو از قبل داشتم و میدونستم از زمانی که وسیله رو پارک میکنم نهایتا ۲ ساعت پیادهروی دارم. یعنی میشد ۲ ساعت رفت + ۲ ساعت برگشت + ۲ ساعت هم اطراق کنار دریاچه!

نقشه و راههای رسیدن به اون رو شب قبل از اینترنت پیدا کرده بودم و فقط کافی بود طبق نقشه جلو برم... اما آیا واقعا کافی بود؟!!! در قسمت نتیجه گیری به این سوال پاسخ میدم!

نمایش رمزعبور سیستم راهآهن لندن در مستند تلویزیونی

ارسال شده توسط tamadonEH در ی., 05/03/2015 - 13:44سلام

London Railway System Passwords Exposed During TV Documentary

مستند BBC برنامهای از یکی از ایستگاههای اصلی راهآهن در لندن تهیه میکنه و در یکی از صحنهها، زمانی که داشته مانیتور موجود در این ایستگاه رو نمایش میداده معلوم میشه که کاربر سیستم، یوزرنیم و پسوردش رو به بالای مانیتورش چسبونده بوده و اینجوری کل دنیا از دادههای مربوط به اعتبارسنجی این کاربر آگاه میشن.

فایل مستند در حدود ۴۴ دقیقه روی سایت یوتویوب قرار داشته که البته الان حذفش کردند اما آیا حذف چیزی که روی اینترنت میاد ممکنه؟!

راستی پسورد(Password3) رو هم که مشاهده میکنید چقدر قویه!!

من دیگه حرفی ندارم

۹ کاری که با انجامدادن آن، هکرها را شرمنده خواهید کرد

ارسال شده توسط tamadonEH در چهارشنبه, 05/06/2015 - 19:51سلام

9 things you may be doing that make you the perfect target for a hacker

قبل از نوشتن بگم که این مطلب برای افراد متخصص نیست و بیشتر جنبهی عمومی داره. پس شاید لازم نباشه وقتتون رو برای خوندنش هدر بدید و صرفا خوندن تیترها برای شما کافی باشه.

شاید بپرسید پس برای چی در موردش نوشتم؟!! و جواب اینه که دوباره باید به نحوی نوشتن رو شروع کنم و فرقی نمیکنه از کجا باشه... بریم سراغ این مطلب:

همیشهی خدا، هک اتفاق میافته. بعضی وقتا به دلیل اکسپلویتها و مشکلات فنیـه و گاهی هم به دلیل خطاهای انسانیه.

بهترین راه برای جلوگیری از هکشدن اینه که بدونید چه چیزهایی باعث ناامنی میشه.

در اینجا ۹ مورد رایج که منجر به هکشدن میشه رو لیست کردم که در ادامه به توضیحات اون میپردازم:

- پسوردتون خیلی تابلو باشه

- از اعتبارسنجی دومرحلهای استفاده نکنید

- استفاده از wi-fiهای رایگان

- دادههای خصوصی رو در سایتهای ناامن وارد کنید

- خرید و پرداخت از مزایدههای مشکوک و آنلاین

- فایلهای پیوست و attachment رو باز کنید

- کلیک روی لینک و وارد کردن اطلاعات شخصی بدون چک کردن URL

- از پسورد یکسانی برای سرویسهای مختلف استفاده کنید

- شما انسان هستید

هفتمین جشنواره لینوکس- دانشگاه صنعتی امیرکبیر

ارسال شده توسط tamadonEH در جمعه, 05/08/2015 - 02:50سلام

انجمن علمی دانشجویی دانشکدهی مهندسی کامپیوتر و فناوری اطلاعات دانشگاه صنعتی امیرکبیر، هر سال اقدام به برگزاری همایشی با نام «جشنوارهی لینوکس امیرکبیر» میکند و البته من برای اولین باره که از این اقدام خیرخواهانه با خبر شدم و گفتم تبلیغشون رو بکنیم.

جعل گواهینامه CA با استفاده از تصادم در MD5

ارسال شده توسط tamadonEH در ش., 05/09/2015 - 05:07سلام

MD5 considered harmful today, Creating a rogue CA certificate

سطح این مقاله بالاست و نیاز به پیشزمینه در خصوص رمزنگاری داره. این مطلب بخش کوتاهی از مقالهی اصلیه و صرفا قسمت Outline of the attack رو ترجمه کردم اگر خوشتون اومد می تونید کل مقاله رو از اینجا بخونید. قبلا به پیشنهاد یکی از دوستانی که یادم نیست کیه(!!) روی این کار کرده بودم. درسته که این مقاله خیلی قدیمیه (سال ۲۰۰۸) اما امروز یه مقالهی جدید خوندم که ترکیب این دوتا با هم دیگه میتونه محشر بشه. به دلایلی تصمیم گرفتم این مطلب رو امروز منتشرش کنم اما در خصوص مطلب دیگه فعلا تصمیمی ندارم. بیشتر از این توضیحات نمیدم و کسی که این مطلب رو درک کنه خودش به خیلی چیزهای دیگه هم میرسه:

سناریوی حمله در ادامه آمده است. ما درخواست یک گواهینامه را برای سایت قانونی خود به یک مرکز صدور گواهینامه ی تجاری - که از طرف تمام مرورگرها مورد اعتماد است- ارسال می کنیم. با توجه به قانونی بودن درخواستمان، CA گواهینامه را امضا کرده و به ما باز می گرداند. ما از CA ای استفاده می کنیم که برای تولید امضای گواهینامه از هش MD5 بهره می برد و این مورد بسیار با اهمیت است؛ چراکه در ادامه می خواهیم درخواست گواهینامه را برداشته و از تصادم موجود در MD5 برای گواهینامه ی دوم استفاده کنیم. گواهینامه ی دوم برای یک وب سایت نیست، بلکه از آن برای صدور گواهینامه ی یک CA میانی استفاده می کنیم تا بتوانیم از آن برای صدور سایر گواهینامه های سایت استفاده کنیم. با توجه به یکسان بودن هش MD5 هر دو گواهینامه (سایت قانونی + CA جعلی)، امضای دیجیتال بدست آمده از CA تجاری به سادگی قابل کپی کردن در گواهینامه ی CA جعلی است و بنابراین CA جعلی نیز معتبر خواهد ماند.

یه خبر خوب برای لینوکسیها: ویندوز در قسمت۱۰ام تموم میشه!

ارسال شده توسط tamadonEH در ش., 05/09/2015 - 13:59سلام

Windows 10 is the Last Version of Windows, Microsoft Confirmed

خبر! خبر! خبر!

مایکروسافت در کنفرانس Ignite 2015 در شیکاگو گفته که ویندوز ۱۰ آخرین نسخه از ویندوزه (ایول ایوله ایول... ):

«در حال حاضر [ما] ویندوز ۱۰ رو منتشر کردیم و به دلیل اینکه ویندوز ۱۰ آخرین نسخه از ویندوزه هنوز داریم روی ویندوز ۱۰ کار میکنیم» - این جمله رو Jerry Nixon یکی از توسعه دهندگان مایکروسافت در سخنرانیش اعلام کرده

۳۰ مورد از خطرناکترین آسیبپذیریهایی که هدف هکرها هستند

ارسال شده توسط tamadonEH در د., 05/11/2015 - 12:29سلام

هکرها با استفاده از اکسپلوییت برنامههایی که هنوز وصلهنشدند به سازمانها و زیرساختها حمله میکنند. اگر این نرمافزارها وصله بشن میشه جلوی بیش از ۸۵٪ این حملات رو گرفت.

در این مقاله به ۳۰ آسیبپذیری اولی که نسبت به بقیه رایجترند خواهیم پرداخت.

سیستمهایی که نسخههای وصلهنشدهی برنامههایی از Adob، مایکروسافت، اوراکل یا OpenSSL رو اجرا میکنند تحت تاثیر این حملات خواهند بود.

این مطلب نتیجهی تحقیقات (Canadian Cyber Incident Response Centre (CCIRC با همکاری شرکتهایی در کانادا، نیوزلند، انگلیس و استرالیاست و تاریخ انتشارش هم ۲۹ آوریل ۲۰۱۵ (۹ اردیبهشت ۱۳۹۴)ـه.

هر کسی سفارش و کار هک داره بیاد اینجا:

ارسال شده توسط tamadonEH در پ., 05/14/2015 - 12:55سلام

دنبال کسی هستید که واستون فیسبوک رو هک کنه؟ یا اکانت جیمیل رو؟ یا اینکه بتونه به شبکههای دیگه نفوذ کنه؟ اما خودتون مهارتهای لازم رو ندارید. اصلا نیازی به نگرانی نیست. یه سرویس نسبتا جدید به وجود اومده که میتونید از طریق اون هکرهای حرفهای رو پیدا کنید و متناسب با هکی که میخواین انجام بدین اونها رو استخدام کنید.

سایت https://hackerslist.com دقیقا به همین منظور ساخته شده تا شما رو با هکرهای حرفهای آشنا کنه و بتونید اونها رو اجیر کنید!

در معرفی این سایت اومده که:

ما به دنبال این هستیم که پیدا کردن هکرهای ایدهآل و حرفهای در سراسر دنیا را برای شما آسان کنیم.

در حال حاضر بعد از ۷ ماه از زمان تاسیس سایت در حدود ۴۲۰۰ پروژه در این سایت تعریف شده که توسط ۲۵۰ هکری که در این سایت ثبتنام کردند انجام میشه!

رخنهای به نام VENOM: هک دیتاسنتر به روش خیلی سخت!

ارسال شده توسط tamadonEH در ش., 05/16/2015 - 05:12سلام

VENOM: Virtualized Environment Neglected Operations Manipulation

Discovered by Jason Geffner, CrowdStrike Senior Security Researcher

آسیبپذیری VENOM, CVE-2015-3456 مربوط به باگی میشه در سورس کد فلاپی درایور مجازی که پیادهسازی اون در خیلی از ماشینهای مجازی وجود داره و سه روز پیش در تاریخ ۲۳ اردیبهشت ۱۳۹۴ (۱۳ می ۲۰۱۵) توسط CrowdStrike منتشر شد. با استفاده از این آسیبپذیری، هکر از طریق سیستمعامل مجازی (و مهمان) میتونه کنترل کل میزبان و سرور رو در اختیار بگیره. مثلا اگر دیتاسنتر شما روی یک سرور ۱۰ تا VPS بالا اورده، هکر با استفاده از اکسپلویت یکی از این سرورهای مجازی، میتونه کنترل تمام سرور رو به دست بگیره.

تئوری هر حملهای در هکینگ

ارسال شده توسط tamadonEH در د., 05/18/2015 - 11:51سلام

The Theory of Every Hacking Attack

«هیچکسی بدون اجازهی شما قادر به هککردن شما نیست»

بعضی وقتها انتقال احساسات و افکار روی کاغذ و در قالب کلمات خیلی سخته. به خصوص اگر بخواین در مورد حریمشخصی یا امنیت یک نفر صحبت کنید. هندل کردن و مدیریت شرایطی که یکی از دوستان، مشتریها یا اونهایی که بهشون عشق میورزید کار راحتی نیست؛ اما باید اون رو مدیریت کنید. باید هر کاری که میتونید انجام بدید تا خسارتها رو کم کنید. چرا همیشه به فکر اقدامات بعد از هک شدن هستیم و چرا به دنبال راههای پیشگیری از اون نیستیم؟ چرا دنبال پیدا کردن مشکلاتی نیستیم که در نهایت باعث حملات میشن؟

جشن تولد اوبونتو «۱۵.۰۴»- دانشگاه تهران

ارسال شده توسط tamadonEH در جمعه, 05/22/2015 - 03:30سلام

چه زود یکسال گذشت! انگار همین یهسال پیش(!) توی دانشگاه خواجه نصیر برای لینوکس جشن تولد گرفتیم  امسال هم قراره دوباره جشن بگیرند و شاید منم شرکت کردم. مطمئنا هر کی شرکت کنه کلی چیز جدید یاد میگیره...

امسال هم قراره دوباره جشن بگیرند و شاید منم شرکت کردم. مطمئنا هر کی شرکت کنه کلی چیز جدید یاد میگیره...

کارگاهها:... ارائهدهندگان:... اطلاعات بیشتر:...

ترندلبز:تحلیل آسیبپذیری ویندوز با نام Sandworm

ارسال شده توسط tamadonEH در جمعه, 05/22/2015 - 04:25به نام خدا

An Analysis of Windows Zero-day Vulnerability ‘CVE-2014-4114’ aka “Sandworm” via TrendLabs

در آپدیت امنیتی روز سه شنبه(مهرماه ۱۳۹۳) که توسط مایکروسافت ارائه می شود، وصله ی آسیب پذیری روز-صفرم مربوط به ویندوز با نام CVE-2014-4114 که توسط iSight گزارش شده بود، نیز پوشش داده شده بود. گفته می شود که این آسیب پذیری روی ویندوز های Vista، سرور 2008 به بعد و در نسخه های دسکتاپ و سرور تاثیر گذار است. بعضی بر این اعتقادند که از این روش در حملات سایبری گروه جاسوسی سایبری روسیه علیه NATO استفاده شده است.

بر اساس تحلیل و آنالیز ما، این آسیب پذیری در PACKAGER.DLL موجود است که بخشی از الصاقات و لینک دهی های اشیاء ویندوز یا Windows Object Linking and Embedding و به اختصار OLE است. با استفاده از یک فایل پاورپوینت آلوده، فایل INF. الصاق شده به شیء OLE می تواند از فایل به اشتراک گذاشته شده ی راه دورِ SMB، روی سیستم کپی و نصب شود. هکر از این مورد می تواند جهت اجرای سایر بدافزارها نیز استفاده کند و دانلود آن نیز به همین شیوه خواهد بود.

HP: آنالیز و تحلیل فنی آسیب پذیری SandWorm

ارسال شده توسط tamadonEH در جمعه, 05/22/2015 - 04:33سلام

HP Security Article: Technical analysis of the SandWorm Vulnerability (CVE-2014-4114)

گروه امنیتی iSight Partner بدافزاری را معرفی کرده است که گروه جاسوسی سایبری روسیه از آن استفاده می کردند. آسیب پذیری مورد استفاده این گروه CVE-2014-4114 است که مربوط به مشکلی در بسته های OLE در ویندوز شرکت مایکروسافت است. (مایکروسافت این مشکل را با MS14-060 منتشر کرده است.) من زمانی را صرف نگاه به درون و ماهیت این آسیب پذیری کردم و به نتایج جالبی رسیدم. اولا که این موضوع از نوع تخریب حافظه (memory corruption) نیست. دوم اینکه این آسیب پذیری فایل های باینری را از پاورپوینت و به وسیله ی کامپوننت OLEـه الصاق شده، اجرا می کند. قابلیت اجرا در آفیس مایکروسافت، باینری های مختلف با عملکردها و توابع بسیار زیادی است اما ظاهرا یکی از این عملکردها می تواند باعث ایجاد و صرف هزینه های امنیتی شود.

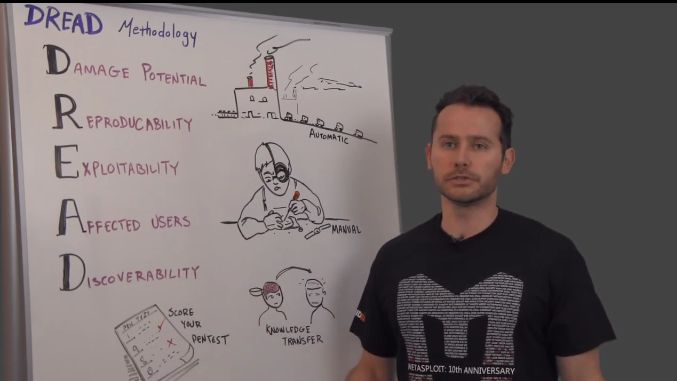

تکنیکهای تست نفوذپذیری- روش DREAD از گروه Rapid7

ارسال شده توسط tamadonEH در د., 05/25/2015 - 07:46سلام

Rapid 7 Video: Penetration Testing Techniques - DREAD Methodology

در ودکست گروه رپید ۷ با نام «وایتبردهای چهارشنبه» روی موضوع DREAD کار میکنیم. از این روش به عنوان روش و سیستم «گزارشدهی» در هر تست نفوذ استفاده میکنیم. Rene Aguero روش DREAD را معرفی کرده و دلیل این که هر هکری باید در تستهای نفوذ برای ارائه گزارش از این روش استفاده کند را عنوان میکند.

یادمون باشه که گروه رپید۷ جزو بزرگترین گروههای هکینگ دنیا شناخته میشن و فریمورک متااسپلوییت رو هم اونها نوشتند. پس خوبه که با استانداردهای اونا آشنا شیم