آخرین پست های بخش آموزشی بلاگ

طراحی وب با پایتون و فریم ورک جنگو

...فصل سوم: آدرس دهی و URLها

فصل چهارم: فرم

فصل پنجم: اعتبارسنجی

بخش ششم: Django ORM

بخش هفتم: Class-Based Views

آموزش هک و امنیت

در حال راه اندازی...

هکینگ

دعواهای هکری #1: وزارت دفاع ایتالیا

ارسال شده توسط tamadonEH در پ., 06/04/2015 - 05:05سلام

همیشه یکی از سرگرمیهای من دنبالکردن دعواها و کلکلهای هکرها بوده. حالا میخواد این دعواها بین گروههای مختلف هک باشه یا بین هکرها و دولتها. در هرصورت برای من که جذابیت ویژهای داشته و داره.

از این به بعد میخوام شما رو هم در جریان این اتفاقات بذارم.

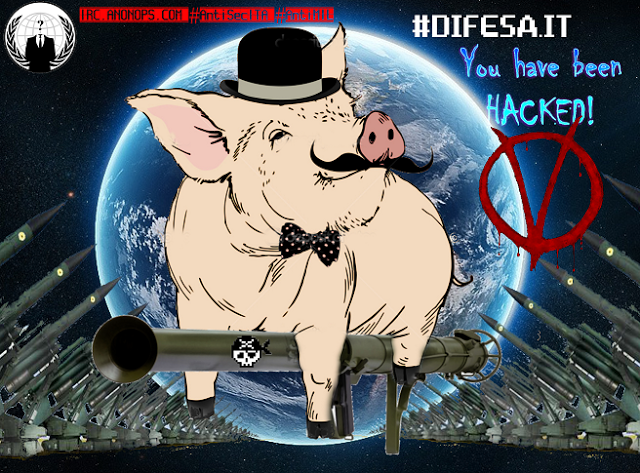

شماره اول: گروه انانیموس و وزارت دفاع ایتالیا

-قضیه از این قراره که گروه هکتویست انانیموس وزارت دفاع ایتالیا رو هک میکنه و مشخصات کاربری ۱۷۰۰ تا از اعضاءش رو به صورت عمومی در اینترنت منتشر میکنه!! (که البته از ارائه لینک معذوریم و میتونید خودتون گوگل کنید!!)

-بعد از این ماجرا دولت ایتالیا...

تحلیل اکسپلوییت سطح بالای آسیب پذیری از نوع escape در VirtualBox 3D Acceleration VM از VUPEN

ارسال شده توسط tamadonEH در چهارشنبه, 06/03/2015 - 03:17سلام

[مترجم: منظور از آسیب پذیری گریز یا همان escape Vulnerability، فرار از نوعی محدودیت هایی است که سیستم برای کاربر در نظر گرفته است.مثال: وقتی به وسیله ی VirtualBox یک سیستم عامل مجازی می سازیم،به سیستم عامل مجازی سیستم عامل مهمان یا Guest OS و به سیستم عاملی که VirtualBox روی آن نصب است، سیستم عامل میزبان یا Host OS می گوییم. زمانی که بتوانیم از درون سیستم عامل مهمان به صورت غیرمجاز به سیستم عامل میزبان دسترسی پیدا کنیم، به آن گریز یا escape و اگر این کار توسط یک آسیب پذیری صورت گرفته باشد به آن escape vulnerability می گوییم.]

چند ماه پیش، یکی از دوستان ما از گروه Core Security مطلبی در مورد یک آسیب پذیری از نوع Multiple Memory Corruption در VirtualBox منتشر کرد که به وسیله ی آن کاربر می توانست از سیستم عامل مهمان گریز و روی سیستم عامل میزبان کدهای مورد نظر خود را اجرا نماید.

چند هفته پیش نیز در REcon 2014، فرانسیسکو فالکون به صورت عملی نشان داد که چگونه با استفاده از این آسیب پذیری و اکسپلوییت آن می توان یک گریز مهمان-به-میزبان (guest-to-host escape) را انجام داد. در آزمایش فالکون سیستم عامل میزبان، ۳۲ بیتی بود.

در این مقاله روش اکسپلوییتی را نشان می دهیم که در میزبانی با ویندوز هشت ۶۴ بیتی و تنها با استفاده از همین آسیب پذیری (CVE-2014-0983) و بدون فروپاشی (crash) پردازش مربوط به VirtualBox و در شرایط عادی بتوان از سیستم عامل مهمان به میزبان گریز کرد.

هکشدن از طریق مشاهده عکس [معرفی+ویدئو]

ارسال شده توسط tamadonEH در چهارشنبه, 06/03/2015 - 02:41سلام

سری بعد که یک نفر عکس یه گربهی ملوس رو واستون ارسال کرد قبل از کلیک کردن روی اون حواستون باشه ــ ممکنه این کار باعث هکشدن شما بشه.

درسته! یه عکس به ظاهر معمولی میتونه باعث هک کامپیوتر شما بشه و این رو مدیون تکنیکی هستیم که «ساموئل شاه» از هند در کنفراس Hack In The Box که هفتهی پیش در آمستردام برگزار شد به ما معرفی کرد. ساموئل اسم این روش رو «Stegosploit: Hacking With Pictures» گذاشته.

در این روش هکر کدهای مخرب رو در یک عکس قرار میده و کافیه قربانی این عکس که ممکنه در فایلهای پیوست یک ایمیل یا در PDF باشه رو باز کنه تا کنترل کامل سیستمش رو در اختیار هکر قرار بده.

تکنیکهای تست نفوذپذیری- روش DREAD از گروه Rapid7

ارسال شده توسط tamadonEH در د., 05/25/2015 - 07:46سلام

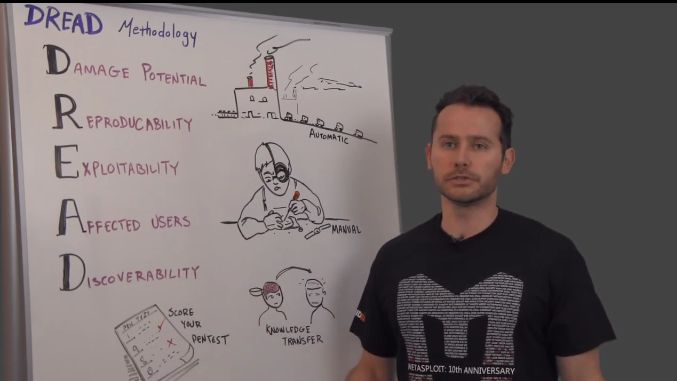

Rapid 7 Video: Penetration Testing Techniques - DREAD Methodology

در ودکست گروه رپید ۷ با نام «وایتبردهای چهارشنبه» روی موضوع DREAD کار میکنیم. از این روش به عنوان روش و سیستم «گزارشدهی» در هر تست نفوذ استفاده میکنیم. Rene Aguero روش DREAD را معرفی کرده و دلیل این که هر هکری باید در تستهای نفوذ برای ارائه گزارش از این روش استفاده کند را عنوان میکند.

یادمون باشه که گروه رپید۷ جزو بزرگترین گروههای هکینگ دنیا شناخته میشن و فریمورک متااسپلوییت رو هم اونها نوشتند. پس خوبه که با استانداردهای اونا آشنا شیم

HP: آنالیز و تحلیل فنی آسیب پذیری SandWorm

ارسال شده توسط tamadonEH در جمعه, 05/22/2015 - 04:33سلام

HP Security Article: Technical analysis of the SandWorm Vulnerability (CVE-2014-4114)

گروه امنیتی iSight Partner بدافزاری را معرفی کرده است که گروه جاسوسی سایبری روسیه از آن استفاده می کردند. آسیب پذیری مورد استفاده این گروه CVE-2014-4114 است که مربوط به مشکلی در بسته های OLE در ویندوز شرکت مایکروسافت است. (مایکروسافت این مشکل را با MS14-060 منتشر کرده است.) من زمانی را صرف نگاه به درون و ماهیت این آسیب پذیری کردم و به نتایج جالبی رسیدم. اولا که این موضوع از نوع تخریب حافظه (memory corruption) نیست. دوم اینکه این آسیب پذیری فایل های باینری را از پاورپوینت و به وسیله ی کامپوننت OLEـه الصاق شده، اجرا می کند. قابلیت اجرا در آفیس مایکروسافت، باینری های مختلف با عملکردها و توابع بسیار زیادی است اما ظاهرا یکی از این عملکردها می تواند باعث ایجاد و صرف هزینه های امنیتی شود.

ترندلبز:تحلیل آسیبپذیری ویندوز با نام Sandworm

ارسال شده توسط tamadonEH در جمعه, 05/22/2015 - 04:25به نام خدا

An Analysis of Windows Zero-day Vulnerability ‘CVE-2014-4114’ aka “Sandworm” via TrendLabs

در آپدیت امنیتی روز سه شنبه(مهرماه ۱۳۹۳) که توسط مایکروسافت ارائه می شود، وصله ی آسیب پذیری روز-صفرم مربوط به ویندوز با نام CVE-2014-4114 که توسط iSight گزارش شده بود، نیز پوشش داده شده بود. گفته می شود که این آسیب پذیری روی ویندوز های Vista، سرور 2008 به بعد و در نسخه های دسکتاپ و سرور تاثیر گذار است. بعضی بر این اعتقادند که از این روش در حملات سایبری گروه جاسوسی سایبری روسیه علیه NATO استفاده شده است.

بر اساس تحلیل و آنالیز ما، این آسیب پذیری در PACKAGER.DLL موجود است که بخشی از الصاقات و لینک دهی های اشیاء ویندوز یا Windows Object Linking and Embedding و به اختصار OLE است. با استفاده از یک فایل پاورپوینت آلوده، فایل INF. الصاق شده به شیء OLE می تواند از فایل به اشتراک گذاشته شده ی راه دورِ SMB، روی سیستم کپی و نصب شود. هکر از این مورد می تواند جهت اجرای سایر بدافزارها نیز استفاده کند و دانلود آن نیز به همین شیوه خواهد بود.

تئوری هر حملهای در هکینگ

ارسال شده توسط tamadonEH در د., 05/18/2015 - 11:51سلام

The Theory of Every Hacking Attack

«هیچکسی بدون اجازهی شما قادر به هککردن شما نیست»

بعضی وقتها انتقال احساسات و افکار روی کاغذ و در قالب کلمات خیلی سخته. به خصوص اگر بخواین در مورد حریمشخصی یا امنیت یک نفر صحبت کنید. هندل کردن و مدیریت شرایطی که یکی از دوستان، مشتریها یا اونهایی که بهشون عشق میورزید کار راحتی نیست؛ اما باید اون رو مدیریت کنید. باید هر کاری که میتونید انجام بدید تا خسارتها رو کم کنید. چرا همیشه به فکر اقدامات بعد از هک شدن هستیم و چرا به دنبال راههای پیشگیری از اون نیستیم؟ چرا دنبال پیدا کردن مشکلاتی نیستیم که در نهایت باعث حملات میشن؟

رخنهای به نام VENOM: هک دیتاسنتر به روش خیلی سخت!

ارسال شده توسط tamadonEH در ش., 05/16/2015 - 05:12سلام

VENOM: Virtualized Environment Neglected Operations Manipulation

Discovered by Jason Geffner, CrowdStrike Senior Security Researcher

آسیبپذیری VENOM, CVE-2015-3456 مربوط به باگی میشه در سورس کد فلاپی درایور مجازی که پیادهسازی اون در خیلی از ماشینهای مجازی وجود داره و سه روز پیش در تاریخ ۲۳ اردیبهشت ۱۳۹۴ (۱۳ می ۲۰۱۵) توسط CrowdStrike منتشر شد. با استفاده از این آسیبپذیری، هکر از طریق سیستمعامل مجازی (و مهمان) میتونه کنترل کل میزبان و سرور رو در اختیار بگیره. مثلا اگر دیتاسنتر شما روی یک سرور ۱۰ تا VPS بالا اورده، هکر با استفاده از اکسپلویت یکی از این سرورهای مجازی، میتونه کنترل تمام سرور رو به دست بگیره.

هر کسی سفارش و کار هک داره بیاد اینجا:

ارسال شده توسط tamadonEH در پ., 05/14/2015 - 12:55سلام

دنبال کسی هستید که واستون فیسبوک رو هک کنه؟ یا اکانت جیمیل رو؟ یا اینکه بتونه به شبکههای دیگه نفوذ کنه؟ اما خودتون مهارتهای لازم رو ندارید. اصلا نیازی به نگرانی نیست. یه سرویس نسبتا جدید به وجود اومده که میتونید از طریق اون هکرهای حرفهای رو پیدا کنید و متناسب با هکی که میخواین انجام بدین اونها رو استخدام کنید.

سایت https://hackerslist.com دقیقا به همین منظور ساخته شده تا شما رو با هکرهای حرفهای آشنا کنه و بتونید اونها رو اجیر کنید!

در معرفی این سایت اومده که:

ما به دنبال این هستیم که پیدا کردن هکرهای ایدهآل و حرفهای در سراسر دنیا را برای شما آسان کنیم.

در حال حاضر بعد از ۷ ماه از زمان تاسیس سایت در حدود ۴۲۰۰ پروژه در این سایت تعریف شده که توسط ۲۵۰ هکری که در این سایت ثبتنام کردند انجام میشه!

۳۰ مورد از خطرناکترین آسیبپذیریهایی که هدف هکرها هستند

ارسال شده توسط tamadonEH در د., 05/11/2015 - 12:29سلام

هکرها با استفاده از اکسپلوییت برنامههایی که هنوز وصلهنشدند به سازمانها و زیرساختها حمله میکنند. اگر این نرمافزارها وصله بشن میشه جلوی بیش از ۸۵٪ این حملات رو گرفت.

در این مقاله به ۳۰ آسیبپذیری اولی که نسبت به بقیه رایجترند خواهیم پرداخت.

سیستمهایی که نسخههای وصلهنشدهی برنامههایی از Adob، مایکروسافت، اوراکل یا OpenSSL رو اجرا میکنند تحت تاثیر این حملات خواهند بود.

این مطلب نتیجهی تحقیقات (Canadian Cyber Incident Response Centre (CCIRC با همکاری شرکتهایی در کانادا، نیوزلند، انگلیس و استرالیاست و تاریخ انتشارش هم ۲۹ آوریل ۲۰۱۵ (۹ اردیبهشت ۱۳۹۴)ـه.