آخرین پست های بخش آموزشی بلاگ

طراحی وب با پایتون و فریم ورک جنگو

...فصل سوم: آدرس دهی و URLها

فصل چهارم: فرم

فصل پنجم: اعتبارسنجی

بخش ششم: Django ORM

بخش هفتم: Class-Based Views

آموزش هک و امنیت

در حال راه اندازی...

هکینگ

یک توصیه امنیتی ساده در خرید اینترنتی

ارسال شده توسط tamadonEH در ش., 01/28/2017 - 09:33سلام

اینکه کسی نخواد خرید اینترنتی کنه که در عمل غیرممکنه. همیشه هم که نمیشه از منزل (که مثلا سیستم عامل لینوکس داری و «شاید» امن باشه) خرید کنی.

ممکنه یهویی یه کاری پیش بیاد که بخوای از کافی نت خرید کنی یا برای ثبتنام دانشگاه مجبور شی از ویندوز استفاده کنی یا هر چیز دیگهای...

مصاحبه با یک هکر- Anonrising freesec

ارسال شده توسط tamadonEH در جمعه, 01/27/2017 - 08:39سلام

سایت Security Affairs با هکر کلاه سفیدی به نام Anonrising freesec مصاحبه کرده که بخشی از اون رو در ادامه میبینید. این مصاحبه به صورت بسیار شفاف و ساده بوده و از جنبههای سینمایی و هالیودیِ هکینگ به دوره. به همین دلیل برای کسانی که دنبال آشنایی با هکرها در دنیای واقعیاند، خوندن این مصاحبه رو پیشنهاد میکنم.

کی میشه یک نفر هم با تمدن مصاحبه کنه؟!!

پیشزمینههای فنی و زمان شروع به هکینگ:

هک رو از سال ۲۰۱۲ شروع کردم. در اون زمان علم زیادی نداشتم و صرفاً با کامپیوترها و شبکهها ور میرفتم. قسمت اصلی از دانشم مربوط به تکنیکها و زبانهای برنامهنویسی مانند پرل، PHP و پایتون میشه که هر روز تمرین میکردم و مهارتم بیشتر میشد.

دستهی بعدی مربوط به آشنایی با آسیبپذیریها و اکسپلوییتهای عمومی مثل SQL Injection، RFI و XSS میشد که در ادامه با سایر روشها هم آشنا شدم. البته مهارت زیادی هم در خصوص روشهای DDoS و DoS در لایهی 3/7 دارم.

پرکاربردترین پسوردها در هکهای مختلف ازجمله هک لینکدین

ارسال شده توسط tamadonEH در پ., 05/19/2016 - 13:52سلام

نمیدونم خبر دارید یا نه ولی شبکه اجتماعی لینکداین این هفته هک شد و هکرها مشخصات کاربری ۱۱۷ میلیون نفر رو افشاء کردند. این سایت خیلی وقت پیش هک شده بود ولی به تازگی خبر هکش منتشر و عمومی شده. ضمنا هکرها شروع کردند به فروش یوزرنیم و پسوردها... اگر پول دارید و فکر میکنید به دردتون میخوره بیکار نشینید!

در مورد هک لینکدین باید گفت که برای نگهداری پسوردها از هش SHA1 استفاده شده اما چون salt نداره پسوردهای عمومی و ساده کرک میشن

و اینکه این ماجرا به هک سال ۲۰۱۲ میلادی برمیگرده و در حال حاضر لینکدین جزو امنترین سرویسدهندههای تحت وبـه.

قیمت فروش لیست ۱۱۷ میلیون حساب کاربر هکشدهی لینکدین در بازار سیاه معادل ۵ بیتکوین (حدود ۷.۵ میلیون تومان) هستش...

گروه Ehacking تمام پسوردهایی که تا الان منتشر شدند رو به علاوه پسوردهای لینکداین مورد بررسی قرار داده و ۴۹ مورد از پراستفادهترین پسوردها را به شکل زیر لیست کرده؛ ضمنا برای اینکه بدونید یک پسورد قوی چه ویژگیهایی داره میتونید به مطلب «ویژگی های یک پسورد خوب و قوی» سربزنید.

| Rank | Password | Frequency |

|---|---|---|

| 1 | 123456 | 753,305 |

| ... | ... | ... |

ارزیابی مهارت خود در هکینگ به صورت قانونی و عملی

ارسال شده توسط tamadonEH در ش., 03/26/2016 - 10:42سلام

امیدوارم سال نوت مبارک باشه و در این سال کلی خوشی داشتهباشی...

یکی از خوانندههای عزیز (البته منظورم readerـه و نه singer؛ هرچند ممکنه جفتش هم باشه. من از کجا باید بدونم آخه؟) در خصوص حملهی XSS در مستندات اواسپ و مثالهای اون، سوال پرسید و اینکه چجوری میشه این حملات رو پیادهسازی کرد.

البته فکر میکنم منظور این دوست عزیزمون این بود که من بهش تارگت معرفی کنم  اما من به جاش فکر دیگهای به ذهنم رسید که هم مشکل ایشون حل بشه و هم کار غیرقانونی نکرده باشیم و همچنان به راه Ethical Hacking ادامه بدیم البته مثلا!

اما من به جاش فکر دیگهای به ذهنم رسید که هم مشکل ایشون حل بشه و هم کار غیرقانونی نکرده باشیم و همچنان به راه Ethical Hacking ادامه بدیم البته مثلا!

خوب من میخوام به این سوال به صورت کلیتر پاسخ بدم. از اینجا به بعد سعی میکنم دیگه حاشیه رو کم کنم. سوال اینه که:

من چجوری میتونم به صورت قانونی و عملی دانش خودم در هکینگ رو امتحان کنم؟

اجرای دستور از راه دور در تمام نسخههای جوملا ۱.۵ تا ۳.۴.۴

ارسال شده توسط tamadonEH در پ., 12/17/2015 - 04:04سلام

Critical 0-day Remote Command Execution Vulnerability in Joomla; CVE-2015-8562

من چارچوب کلی این مطلب رو از وبلاگ sucuri برداشتم و بعضی چیزها رو بهش اضافه کردم اما قبل از خوندنش بدونید که نحوهی اکسپلویت این باگ به صورت عمومی پخش شده و واقعا وحشتناکه! با توجه به گستردگی استفاده از جوملا در ایران به نظرم اتفاقات خیلی بدی قراره بیفته

تیم امنیتی جوملا نسخهی جدیدی از جوملا رو ارائه دادند که یک باگ سطح بالا رو وصله میکنه. این رخنه به هکر اجازه میده تا از راه دور دستورات خودش رو در سایت شما اجرا کنه و تمام نسخههای ۱.۵ تا ۳.۴ نسبت به این قضیه آسیبپذیرند.

این آسیبپذیری بسیار جدیه و به راحتی قابل اکسپلویت کردنه و از اون روی سایتهای زیادی استفاده شده...

دعواهای هکری #2: دونالد ترامپ

ارسال شده توسط tamadonEH در ش., 12/12/2015 - 06:49سلام

همیشه یکی از سرگرمیهای من دنبالکردن دعواها و کلکلهای هکرها بوده. حالا میخواد این دعواها بین گروههای مختلف هک باشه یا بین هکرها و دولتها. در هرصورت برای من که جذابیت ویژهای داشته و داره.

اولین شماره مربوط میشد به «گروه انانیموس و وزارت دفاع ایتالیا» و حالا گروه انانیموس دومین شماره رو هم به خودشون اختصاص دادند...

شماره دوم: گروه انانیموس و دونالد ترامپ

حملهی هکری دوستداشتنی به زیرساخت شبکه

ارسال شده توسط tamadonEH در پ., 12/10/2015 - 10:35سلام

اواسط هفتهی پیش یک حملهی منع خدمتِ توزیعشده (DDoS) در سطح زیرساخت اینترنت اجرا شده که واقعا باید به هکرش بگیم: «دمت گرم!»

معمولا در دانشگاهها در موردIP و پکتبندی، جدولهای مسیریابی و... صحبت میشه و کمتر استادی این علم و دانش رو داره که بخواد در مورد اتفاقایی که در زیرساخت شبکه میافته، صحبت کنه!

زندگی من از وقتی که فهمیدم چه اتفاقاتی برای یک بستهی IP بعد از جداشدن از کارت شبکه میافته زیر و رو شد!! این موضوع جزو شیرینترین مباحث شبکه و دنیای کامپیوتره و به نظرم حتما برید دنبالش...

در حملهی اخیر، هکر در هر ثانیه ۵ میلیون درخواست به DNS Root Serverها ارسال میکنه. تعداد این سرورها فقط ۱۳تاست و هکر حملهی خودش رو در دو بازهی زمانی مختلف اجرا کرده. حملهی اول در ۹ آذر (به مدت ۱۶۰ دقیقه) و حملهی دوم در ۱۰ آذر (در حدود ۱ ساعت) اجرا شده!

افشاء ۱۳ میلیون ایمیل و پسورد از 000Webhost

ارسال شده توسط tamadonEH در پ., 10/29/2015 - 02:33سلام

سایت 000Webhost سایت بسیار مشهوریه که امکانات رایگان هاستینگ به شما میده. حداقل من چندتا از دوستام رو میشناسم که از این سرویسدهنده برای سایتهای شخصیشون استفاده کردند.

حدود ۵ ماه پیش این سایت هک میشه و هکر از دیتابیس مربوط به اکانتها (نام+نام خانوادگی+آیپی+یوزرنیم+ایمیل+پسوردها) تعداد ۱۳ میلیون! رکورد رو دامپ میکنه. جالب اینه که این سایتِ مشهور!! برای ذخیرهسازی پسوردها از الگوریتم هشکردن استفاده نکرده و تمام پسوردها به صورت plaintext ذخیره شدند.

این مورد دیروز (۶ آبان ۹۴) توسط «تروی هانت» در وبلاگش به صورت عمومی منتشر میشه. البته فعلا ایمیلها و پسوردها به صورت عمومی منتشر نشده و هانت سایتی (haveibeenpwned.com) رو راه انداخته که با وارد کردن یوزرنیم یا ایمیلتون میتونید از هک شدن/نشدن اکانتتون با خبر شید.

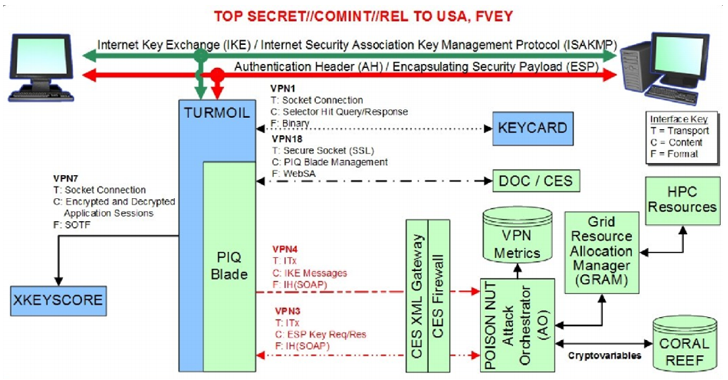

چگونه NSA میتونه تریلیونها اتصال رمزنگاریشده رو بشکنه؟!

ارسال شده توسط tamadonEH در ی., 10/25/2015 - 17:28سلام

How NSA successfully Broke Trillions of Encrypted Connections

اگر محتوای این مطالب واقعیت داشته باشه میشه گفت که فاجعه است.

بله، به نظر میرسه که این راز برملاء شده.

با تشکر از اسنودن و افشاءگریهای اون در سال ۲۰۱۳ این رو فهمیدیم که NSA این قدرت رو داره که اکثر اتصالات رمزنگاری شده رو در فضای اینترنت بشکونه.

اما چیزی که نمیدونستیم این بود که NSA واقعا چجوری اتصالات VPN یا کانالهای SSH یا HTTPS رو میشکونه و از این طریق میتونه به صدها میلیون ایمیل شخصی در سراسر جهان دسترسی پیدا کنه.

اخیرا، الکس هادرمن و نادیا هنینگر در کنفرانس ACM مقالهای رو ارائه دادند که این ارائه تا این لحظه محتملترین تئوریایه که میگه چجوری NSA این کار رو انجام میده.

باگ SQLi در Joomla 3.4.5 + وصلهی آن

ارسال شده توسط tamadonEH در جمعه, 10/23/2015 - 03:10سلام

ایام محرم رو به همه تسلیت میگم...

جوملا امروز به طور رسمی اعلام کرد که نسخهی جدید جوملا ۳٫۴٫۵ قابل دانلود و استفادهاست.

پکیجهای هستهی Joomla 3.4.5 دارای یک آسیبپذیری جدی و بسیار خطرناک بود. این آسیبپذیری از نوع تزریق SQL یا همون SQL Injection بود که در نسخهی جدید اصلاح شده.

این باگ به خودیخود در جوملا وجود داشته و نیاز به نصب و یا فعالسازی هیچ ماژول یا بستهای نیست.

نیاز به توضیح نداره که با SQLi بدون هیچ دسترسی قبلی و از راه دور میشه کنترل تمام سیستم و حتی در برخی موارد سرور رو به دست گرفت.

این آسیبپذیری در آدرس زیر و تابع ()getListQuery وجود داره:

/administrator/components/com_contenthistory/models/history.php (option=com_contenthistory&view=history)