آخرین پست های بخش آموزشی بلاگ

طراحی وب با پایتون و فریم ورک جنگو

...فصل سوم: آدرس دهی و URLها

فصل چهارم: فرم

فصل پنجم: اعتبارسنجی

بخش ششم: Django ORM

بخش هفتم: Class-Based Views

آموزش هک و امنیت

در حال راه اندازی...

نفوذ به سیستمهای لینوکسی با ۲۸ بار فشاردادنِ «Backspace»

ارسال شده توسط tamadonEH در جمعه, 12/18/2015 - 03:00سلام

Hack into a Linux Computer just by pressing 'Backspace' 28 times

Back to 28: Grub2 Authentication 0-Day

این آسیبپذیری برمیگرده به Grub. گراب به زبان ساده همون صفحهایه که موقع بوت شدن سیستم از شما میپرسه که برم توی لینوکس یا برم توی ویندوز؟ و شما هم همیشه میگین برو توی لینوکس...

گراب، یک محیط به نام «Grub rescue shell» داره که قبل از ورود به لینوکس میتونه به تموم کامپیوتر دسترسی پیدا کنه و هکر به وسیلهی اون فایلها رو تغییر بده و حتی روی سیستم بدافزار نصب کنه...

در این روش، اگر زمانی که وارد این محیط میشین، دقیقا و فقط ۲۸ مرتبه دکمهی backspace رو فشار داده و بعد دکمهی Enter رو بزنید؛ دیگه از شما یوزرنیم و پسورد نمیخواد و اجازه میده که دستورات خودتون رو بدون اعتبارسنجی اجرا کنید...

نوجوان ۱۹ ساله با هک شرکت هوایپمایی اینقدر پول به جیب زد

ارسال شده توسط tamadonEH در پ., 12/17/2015 - 08:17سلام

با اخبار بدون فایدهی هک در خدمتتون هستم...

یک نوجون ۱۹ سالهی چینی تونسته سایت Chinese Airline رو هک کنه و با فروختن تعداد زیادی بلیت قلابی پول هنگفتی رو به جیب بزنه. مقدار این پول: ۵۲۵ میلیون تومان معادل ۱۵۰هزار دلار معادل ۱۱۰ هزار پوند معادل ۱.۱ میلیون یوان معادل...

اجرای دستور از راه دور در تمام نسخههای جوملا ۱.۵ تا ۳.۴.۴

ارسال شده توسط tamadonEH در پ., 12/17/2015 - 04:04سلام

Critical 0-day Remote Command Execution Vulnerability in Joomla; CVE-2015-8562

من چارچوب کلی این مطلب رو از وبلاگ sucuri برداشتم و بعضی چیزها رو بهش اضافه کردم اما قبل از خوندنش بدونید که نحوهی اکسپلویت این باگ به صورت عمومی پخش شده و واقعا وحشتناکه! با توجه به گستردگی استفاده از جوملا در ایران به نظرم اتفاقات خیلی بدی قراره بیفته

تیم امنیتی جوملا نسخهی جدیدی از جوملا رو ارائه دادند که یک باگ سطح بالا رو وصله میکنه. این رخنه به هکر اجازه میده تا از راه دور دستورات خودش رو در سایت شما اجرا کنه و تمام نسخههای ۱.۵ تا ۳.۴ نسبت به این قضیه آسیبپذیرند.

این آسیبپذیری بسیار جدیه و به راحتی قابل اکسپلویت کردنه و از اون روی سایتهای زیادی استفاده شده...

دعواهای هکری #2: دونالد ترامپ

ارسال شده توسط tamadonEH در ش., 12/12/2015 - 06:49سلام

همیشه یکی از سرگرمیهای من دنبالکردن دعواها و کلکلهای هکرها بوده. حالا میخواد این دعواها بین گروههای مختلف هک باشه یا بین هکرها و دولتها. در هرصورت برای من که جذابیت ویژهای داشته و داره.

اولین شماره مربوط میشد به «گروه انانیموس و وزارت دفاع ایتالیا» و حالا گروه انانیموس دومین شماره رو هم به خودشون اختصاص دادند...

شماره دوم: گروه انانیموس و دونالد ترامپ

حملهی هکری دوستداشتنی به زیرساخت شبکه

ارسال شده توسط tamadonEH در پ., 12/10/2015 - 10:35سلام

اواسط هفتهی پیش یک حملهی منع خدمتِ توزیعشده (DDoS) در سطح زیرساخت اینترنت اجرا شده که واقعا باید به هکرش بگیم: «دمت گرم!»

معمولا در دانشگاهها در موردIP و پکتبندی، جدولهای مسیریابی و... صحبت میشه و کمتر استادی این علم و دانش رو داره که بخواد در مورد اتفاقایی که در زیرساخت شبکه میافته، صحبت کنه!

زندگی من از وقتی که فهمیدم چه اتفاقاتی برای یک بستهی IP بعد از جداشدن از کارت شبکه میافته زیر و رو شد!! این موضوع جزو شیرینترین مباحث شبکه و دنیای کامپیوتره و به نظرم حتما برید دنبالش...

در حملهی اخیر، هکر در هر ثانیه ۵ میلیون درخواست به DNS Root Serverها ارسال میکنه. تعداد این سرورها فقط ۱۳تاست و هکر حملهی خودش رو در دو بازهی زمانی مختلف اجرا کرده. حملهی اول در ۹ آذر (به مدت ۱۶۰ دقیقه) و حملهی دوم در ۱۰ آذر (در حدود ۱ ساعت) اجرا شده!

آب حیات۳: خداحافظی

ارسال شده توسط tamadonEH در جمعه, 10/30/2015 - 10:37سلام

این نوشته ادامهی مطلب «آب حیات۲: تصمیم بزرگ»ـه.

خوب من دیگه تصمیمم رو گرفتهبودم. حالا وقتش بود که از بقیه خداحافظی کنم و راهی این سفر بشم. خداحافظی همیشه سخته. مهم نیست که قراره از کجا به کجا برید. حتی اگر جای جدید بهتر از جای قبلی باشه بازهم وقتی قراره از جامعهی خودتون جدا بشین همیشه با سختی همراهه. مثال سادهش میشه مثل کسی که برای ادامهی تحصیل در دانشگاه مجبوره از خانوادهش جدا بشه و به شهر دیگهای بره... همیشه این کار جزء سختترین کارها بوده...

وقتی آدما قراره واسه یه مدت طولانی نباشن از دو دسته خداحافظی میکنند:

۱) همکارها و همسایهها و دوستهای معمولی

۲) خانواده و جامعهی خودشون.

افشاء ۱۳ میلیون ایمیل و پسورد از 000Webhost

ارسال شده توسط tamadonEH در پ., 10/29/2015 - 02:33سلام

سایت 000Webhost سایت بسیار مشهوریه که امکانات رایگان هاستینگ به شما میده. حداقل من چندتا از دوستام رو میشناسم که از این سرویسدهنده برای سایتهای شخصیشون استفاده کردند.

حدود ۵ ماه پیش این سایت هک میشه و هکر از دیتابیس مربوط به اکانتها (نام+نام خانوادگی+آیپی+یوزرنیم+ایمیل+پسوردها) تعداد ۱۳ میلیون! رکورد رو دامپ میکنه. جالب اینه که این سایتِ مشهور!! برای ذخیرهسازی پسوردها از الگوریتم هشکردن استفاده نکرده و تمام پسوردها به صورت plaintext ذخیره شدند.

این مورد دیروز (۶ آبان ۹۴) توسط «تروی هانت» در وبلاگش به صورت عمومی منتشر میشه. البته فعلا ایمیلها و پسوردها به صورت عمومی منتشر نشده و هانت سایتی (haveibeenpwned.com) رو راه انداخته که با وارد کردن یوزرنیم یا ایمیلتون میتونید از هک شدن/نشدن اکانتتون با خبر شید.

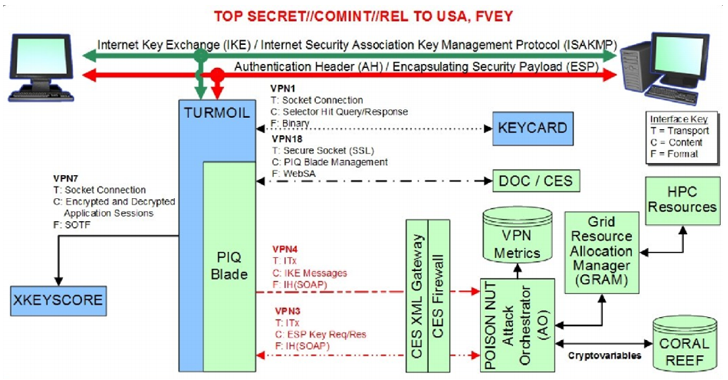

چگونه NSA میتونه تریلیونها اتصال رمزنگاریشده رو بشکنه؟!

ارسال شده توسط tamadonEH در ی., 10/25/2015 - 17:28سلام

How NSA successfully Broke Trillions of Encrypted Connections

اگر محتوای این مطالب واقعیت داشته باشه میشه گفت که فاجعه است.

بله، به نظر میرسه که این راز برملاء شده.

با تشکر از اسنودن و افشاءگریهای اون در سال ۲۰۱۳ این رو فهمیدیم که NSA این قدرت رو داره که اکثر اتصالات رمزنگاری شده رو در فضای اینترنت بشکونه.

اما چیزی که نمیدونستیم این بود که NSA واقعا چجوری اتصالات VPN یا کانالهای SSH یا HTTPS رو میشکونه و از این طریق میتونه به صدها میلیون ایمیل شخصی در سراسر جهان دسترسی پیدا کنه.

اخیرا، الکس هادرمن و نادیا هنینگر در کنفرانس ACM مقالهای رو ارائه دادند که این ارائه تا این لحظه محتملترین تئوریایه که میگه چجوری NSA این کار رو انجام میده.

روایتی از یکی از بازماندگان فاجعهی لامپدوسا

ارسال شده توسط tamadonEH در ش., 10/24/2015 - 04:12سلام

خانم Fanus یکی از بازماندگان فاجعهی لامپدوسا در اکتبر ۲۰۱۳ است که در اون ۳۵۰ نفری (پناهجویی) که قصد داشتند از مدیترانه عبور کنند، در این دریا غرق شدند و تنها ۱۵۰ نفر موفق به عبور شدند. این نوشته به زبان اوست- پیشنهاد میکنم اگر روحیهی حساسی دارید این متن رو نخونید:

تنها چیزی که یادمه اینه که توی آب از خواب بیدار شدم و نمیدونستم که چه اتفاقی افتاده و تلاش میکردم که شنا کنم اما نمیتونستم. شروع کردم مثل سگها به دستوپا زدن. هرچقدر که بیشتر دستوپا میزدم بیشتر احساس غرقشدگی میکردم.

هیچکسی رو نمیدیدم که حرکت کنه؛ تنها چیزی که به چشم میخورد بدنهای شناور و بدون حرکت بود. در یک لحظه دیدم که یک مرد جوان، گردن من رو به شدت گرفته؛ وقتی این اتفاق افتاد فهمیدم که جفتمون داریم غرق میشیم و تنها چارهای که برام موندهبود این بود که با اون بجنگم تا بذاره برم. وقتی به پشتم نگاه کردم دیگه نتونستم اون رو ببینم...

(سوء)استفاده از یونیکد برای ساخت تراژدی

ارسال شده توسط tamadonEH در جمعه, 10/23/2015 - 08:35سلام

برنامهی mimic برای اهداف زیر ساخته شده:

برنامهی mimic برای اهداف زیر ساخته شده:

- سرگرمی

- دهن طرف مقابل رو سرویسکردن

- کنجکاوی

- جنون مرگبار

ایدهی اصلی این برنامه از توییت پیتر ریچی گرفته شده که در اون پیتر میگه:

در سورسکد برنامهی دوستتون که به زبان #C نوشتهشده، مقدار نقطهویرگول (;) رو با علامت سوال در زبان یونانی (;) جابجا (replace) کنید تا برنامه پُر بشه از خطاهای سینتکسی

کلا به چیزهایی که شکل اونها شبیه همه اما یکی نیستند میگن هوموگراف(Homograph). مثل بیت زیر که همهمون شنیدیم...