آخرین پست های بخش آموزشی بلاگ

طراحی وب با پایتون و فریم ورک جنگو

...فصل سوم: آدرس دهی و URLها

فصل چهارم: فرم

فصل پنجم: اعتبارسنجی

بخش ششم: Django ORM

بخش هفتم: Class-Based Views

آموزش هک و امنیت

در حال راه اندازی...

گزیده کتاب های برگزیده: #1 بازی تاج و تخت

ارسال شده توسط tamadonEH در چهارشنبه, 03/25/2020 - 11:10سلام

وقتی کتاب خوبی رو می خونم علاوه بر اینکه کلیت کتاب برام لذت بخشه معمولاً در هر کتاب چند قسمتِ چند خطی وجود داره که نظرم رو به خودش جلب می کنه و در قالب متن کوتاهی قابل جدا کردنه. این قسمت ها شاید نهایتاً نصف صفحه باشند. تصمیم گرفتم از امروز این موارد رو در وبلاگ قرار بدم. هر کتاب یک شماره خواهد خورد. مثلاً بازی تاج و تخت (و نه سری کامل نغمۀ آتش و یخ) اولین کتابی هست که قرار دادم و شماره اش می شه #1. برای دنبال کردن بقیه موارد روی این لینک (گزیده کتاب های برگزیده) کلیک کنید. شاید خوندن همین چند خط باعث شد تا شما هم به اون کتاب علاقمند بشین و شروع کنید به خوندن تمام این کتاب.

قطعۀ اول:

کاتلین گفت: «من یه تولی به دنیا اومدم و با یه استارک ازدواج کردم. به این سادگیها وحشت زده نمیشم. دوست داری یه مشعل روشن کنی؟»

دخترک شکلکی درآورد و گفت:«مشعل فقط آدم رو نابینا می کنه...

قطعۀ دوم...

روش هایی برای یادگیری زبان انگلیسی از طریق خودخوان

ارسال شده توسط tamadonEH در ش., 03/14/2020 - 16:52سلام

12English Self Study Tips

معمولاً افرادی در کلاس زبان شرکت می کنند که یا اول راه هستند و یا دنبال مهاجرت یا نظیر اینا هستند و کمتر آدمی رو دیدم که وقتی زبان انگلیسیش در حد متوسط رو به خوب باشه حوصلۀ کلاس زبان رفتن رو داشته باشه. چندی پیش(!) کلی وب رو بالا و پایین کردم تا روش های خودخوان یا Self Study رو پیدا کنم و حالا این موارد رو با تو به اشتراک می ذارم:

- نوشتن خاطرات به صورت روزانه در حد روزی یک پارگراف: بهتره حتی اون رو در وبلاگ و... منتشر کنی. این جمله خیلی مشهوره که می گن اگر شجاعت این رو ندارید که خوانندگان وبلاگتون به زبان انگلیسی اشتباه شما بخندن هیچ وقت شجاعت این رو نخواهید داشت که در جمع و در حضور افراد صحبت کنید.

- گوش دادن به پادکست های انگلیسی

- ...

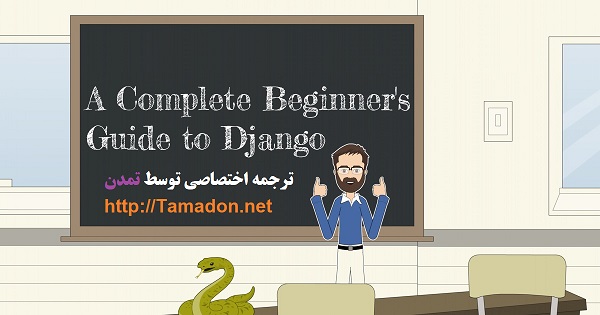

دورۀ آموزشی طراحی صفحات وب به زبان پایتون 3 فریم ورک جنگو نسخۀ 1.11

ارسال شده توسط tamadonEH در چهارشنبه, 12/25/2019 - 12:19سلام

همونطور که قبلاً هم در مطلب «موانع برنامه نويسى براى پياده سازى ايده هاى بزرگ» گفتم:

شاید حتی خود تو! ایده ای داری كه فكر می كنی می تونی با اون دنیا رو فتح كنی. ایده هایی كه وقتی خودت رو بعد از انجام اون می بینی احساس رضایت می كنی. ایده هایی كه می تونن تو رو تبدیل به رهبر یك گروه (مثل لینوس توروالدز) كنه یا تبدیل بشی به مدیر سرشناس یك شركت بزرگ (مثل استیو جابز) یا محبوب دل ها بشی (مثل گیت هاب) كه البته به احتمال زیاد همه ی این موارد تو رو به پول بزرگ می رسونه (واقعا قصد ندارم بیل گیتس رو مثال بزنم!!)

حالا این که من جزو کدوم دسته هستم مسئله نیست. مسئله اینه که ما هم یک ایده ای داریم که فکر می کنیم می تونه پروژۀ خوبی از آب در بیاد. پروژه ای که حتی اگر هیچکس در هیچ جای دنیا ازش استفاده نکنه خودم بهش نیاز دارم و بنابراین برای خودم هم که شده این کار رو شروع می کنم. ممکنه در طول آموزش ها با واژۀ لیبوگرام یا Libogram آشنا بشید. درسته!! این اسم پروژۀ مخفی و سری ماست :)

لینک ورود به بخش آموزش Python3 Django 1.11

چرا رفتم سراغ جنگو؟

از کار با فریم ورک ها همیشه بدم میومده یا بهتره بگم بهش احساس نیاز نمی کردم و بنابراین هیچ وقت نرفتم سراغ این موضوع. اما وقتی خواستم این پروژه رو شروع کنم متوجه شدم که اگر نخوام از فریم ورک ها استفاده کنم باید زمان خیلی بیشتری رو نسبت به یادگیری اون ها صرف کنم.

با یکی از دوستای عزیزم مشورت کردم و اون بهم پیشنهاد استفاده از جنگو رو داد. چون معتقد بود در چند سال آینده بازار داغ حتی ایران هم بازار پایتون خواهد بود. از قدیم هم که برای کارهای هکینگ ارادت شخصی به این زبان داشتم و بنابراین این شد که شروع کردم به یادگیری فریم ورک جنگو.

ادامه را بخوانید...

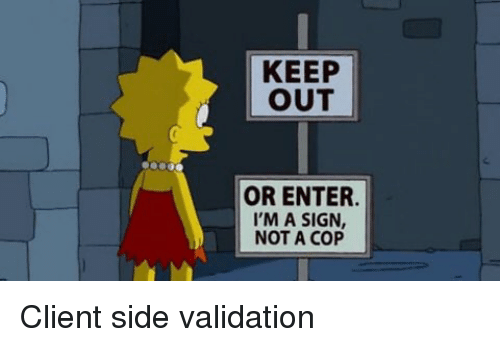

نکتۀ سادۀ امنیتی در برنامه نویسی وب: اعتبارسنجی سمت کاربر

ارسال شده توسط tamadonEH در پ., 12/12/2019 - 09:57سلام

بدون مقدمه: هیچ چیزی به اسم client-side validation یا اعتبارسنجی سمت کاربر وجود نداره! ممکنه بعضی از سایت ها برای این کار (اعتبارسنجی سمت کاربر) از جاوا اسکریپت و ... استفاده کنند و بهانۀ اون ها هم کاهش بار سرور یا زیبایی و کاربری سریعتر و آسانتر باشه اما مسئله اینه که این کار به راحتی قابل دور زدن و Bypassـه و کاربر ممکنه داده های مخرب را به سرور ارسال کند.

نکته اینجاست که جاواسکریپت سمت کاربر اجرا می شه و بالاخره این کاربره (یا سیستم عاملشه) که داره دیتا رو به سرور شما ارسال میکنه و بنابراین به راحتی می تونه با نرم افزارهای ساده این داده ها رو tamper یا دستکاری کنه.

نهایت کاری که میشه انجام داد اینه که...

قانون شكن باش - دلايل قانونیِ قانون شكنى

ارسال شده توسط tamadonEH در چهارشنبه, 12/11/2019 - 12:16سلام

قانون رو باید شكست. حصار های اطراف رو باید از بین برد. وگرنه هیچ وقت خلاقیت وجود نخواهد داشت. هیچ وقت ارزش افزوده نخواهیم داشت. همه چیز روتین خواهد بود. در بهترین حالت در حد محدویت تلاش می کنیم...

حالا می خوام بگم چرا می تونیم قانون شکن باشیم و هنوز آدم خوبه بمونیم؟ (كجان كنایه فهم های مجلس!!)

موانع برنامه نويسى براى پياده سازى ايده هاى بزرگ

ارسال شده توسط tamadonEH در جمعه, 12/06/2019 - 16:09سلام

خیلی از ما... شاید حتی خود تو! ایده ای داری كه فكر می كنی می تونی با اون دنیا رو فتح كنی. ایده هایی كه وقتی خودت رو بعد از انجام اون می بینی احساس رضایت می كنی. ایده هایی كه می تونن تو رو تبدیل به رهبر یك گروه (مثل لینوس توروالدز) كنه یا تبدیل بشی به مدیر سرشناس یك شركت بزرگ (مثل استیو جابز) یا محبوب دل ها بشی (مثل گیت هاب) كه البته به احتمال زیاد همه ی این موارد تو رو به پول بزرگ می رسونه (واقعا قصد ندارم بیل گیتس رو مثال بزنم!!)

خیلی خوب. وقتشه كه از مقدمه بگذریم.

صورت مسئله اینه كه یك ایده ی خوب داری اما موانعی وجود داره كه دست و پات رو برای شروع به كار بسته. این موانع می تونه در ضمیر ناخود آگاه تو باشه و كافیه بشناسیش و راه مقابله باهاش رو بدست بیاری تا شاید بتونی شروع كنی به كار (دقیقا دارم مثل روانشناس ها صحبت می كنم!)

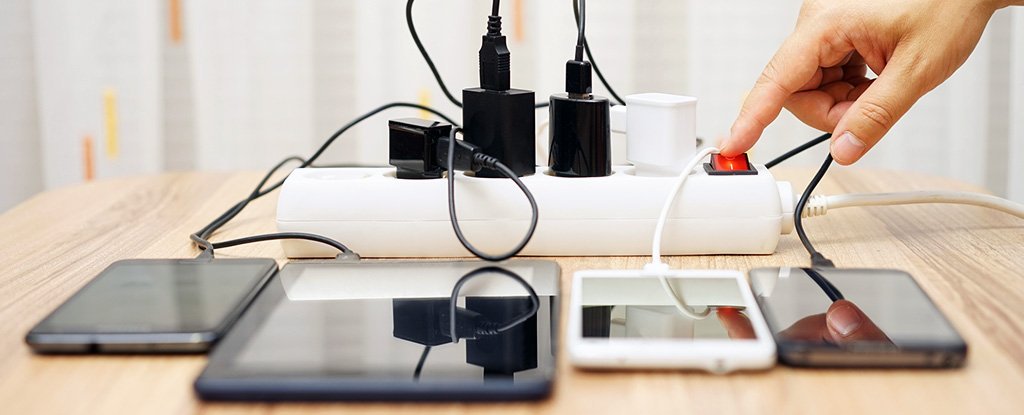

بهترین زمان شارژ باتری موبایل و لپ تاپ + 10 نکته برای افزایش عمر باتری

ارسال شده توسط tamadonEH در س., 06/04/2019 - 07:35سلام

می خوام به سوال بالا و چند تا سوال دیگه جواب بدم.

متاسفانه یک سری دستور العمل اشتباه بین ما رایج شده و حتی وقتی موبایل یا لپ تاپی رو می خریم، فروشنده به ما توصیه های اشتباهی می کنه. مثل اینکه:

1. توصیه غلط: در اولین استفاده اجازه بدید باتری پر بشه و در حالی که باتری 100% شارژ شده 12 ساعت دیگه به برق نگه دارید تا عمر باتری بیشتر بشه.

2. توصیه غلط: همیشه صبر کنید تا باتری تقریباً خالی بشه و سپس به شارژ بزنید. وقتی هم به شارژ زدید تا زمانی که باتری 100% شارژ نشده از برق جدا نکنید.

حالا قضیه چیه؟

قضیه اینه که قدیم ترها از باتری های نیکل کادمیم در دستگاه ها استفاده میشده و توصیه های بالا یا توصیه های مشابه مربوط به این نسل از باتریه و این در حالیه که الان تقریبا تمام دستگاه ها از باتری های لیتیومی استفاده می کنند و ساختار باتری های لیتیومی کاملاً متفاوت از نسل قبلیه و بنابراین نحوه استفاده از آن ها هم متفاوت خواهد شد.

در ادامه به صورت محوری خواهم گفت که چه کارهایی رو باید انجام بدیم تا عمر باتری بیشتر بشه.

8 توییت در مورد کتاب خواندن از زبان نیوی بنیانگذار انجل لیست

ارسال شده توسط tamadonEH در جمعه, 04/05/2019 - 13:52سلام

سال نو رو تبریک می گم.

داشتم توییتر رو ورق می زدم که به یه سلسله توییت خیلی جالب در مورد کتاب خوانی از زبان آقای نیوی بنیانگذار AngelList رسیدم. اون قدر جالب بود که تصمیم گرفتم ترجمه اش رو در وبلاگ بیارم. البته اگر موردیش برای شما عجیبه یا قبول ندارید هیچ جای نگرانی نیست و همین طور که قبلا هم نوشته بودم کتاب خوانی یک شغل یا یک علم نیست که فقط قرار باشه بر اساس یک اصول ثابت باشه. ازت دعوت می کنم که اگر وقت داشتی این مطلب رو هم که قبلا با موضوع «چرا «کتابخوان بودن» رو دوست ندارم» بلاگ کرده بودم؛ بخونی.

10 نکته در کار تیمی

ارسال شده توسط tamadonEH در جمعه, 08/24/2018 - 08:47سلام

اگر شما هم در یک سازمان، یک شرکت یا یک تیم کار میکنی؛ خوب می دونی که تعاملات انسانی و ارتباطات افراد با همدیگه بزرگ ترین معضل و مهم ترین مسئله است. اگر ارتباطات درست تعریف شده باشه فضای کاری بسیار دلپذیر میشه و امکان رشد پروژه و رشد افراد فراهم میشه اما خدا نکنه که خلاف این باشه.

پادکستی گوش می دادم از اسد صفری که بعضی از نکات رو خلاصه و یک سری مطلب هم خودم بهش اضافه کردم. فقط برای اینکه خونده شه به صورت خیلی خلاصه و تیتروار میارم:

- در ازای یک کار خوب؛ این فرد نیست که پاداش می گیرد بلکه تیم باید پاداش بگیرد.

- ...

آموزش طراحی سیستم عامل برای مکانیکیها

ارسال شده توسط tamadonEH در جمعه, 07/27/2018 - 03:10سلام

رفته بودم مکانیکی و برای تعویض چرخ باید منتظر می شدم. سر صحبت با اوستا باز شد و متوجه شد که می تونه برای خرید کامپیوتر واسه پسرش (که توی تعطیلات تابستان همونجا کمک باباش بود.) از من کمک بگیره.

البته من همون اول کار بهش گفتم که از قیمت ها و آخرین مدل ها خبر ندارم ولی اون اصرار داشت که لیست پیشنهادی یکی از فامیلهاش رو که بالغ بر 8 میلیون تومان (دلار 8900) میشد رو به من نشون بده.

وقتی لیست رو گذاشت جلوم احساس کردم که دارم واسه خرید کامپیوترای شرکت IBM مشاوره می دم! آخه خوش انصاف، یه پسر نوجوان، رم 32 گیگ به چه کارش می آد؟!! اونم وقتی که باباش توی فشار اقتصادیه... این شد که لیست رو تا 3 میلیون تومان (بازم می گم به دلار 8900 تومانی نه دلار جهانگیری) تعدیل کردم اما مشکل این بود که طرف فکر می کرد چون این سیستم جدید گرون نیست پس احتمالا به درد نمی خوره!

اینجا بود که گفتم باید دست به آچار بشم و واحدهای VGA،RAM، CPU و HDD رو با ادبیات مکانیکی توضیح بدم. برای این کار یک نگاه به اطراف انداختم و واحدهای مختلف رو روی کاغذ کشیدم.